Auf einen Blick

Die Netzwerk-Infrastruktur von Banken ist auf maximale Verfügbarkeit (99,999 % Uptime), minimale Latenz und höchste Sicherheitsstandards ausgelegt. Enterprise-Netzwerke im Finanzsektor setzen auf mehrschichtige Architekturen mit redundanten Verbindungen, strikter Segmentierung und regulatorisch vorgeschriebenen Sicherheitsprotokollen. Wer diese Prinzipien versteht, kann sie auf jede unternehmenskritische IT-Umgebung übertragen.

Die Netzwerk-Infrastruktur von Banken ist kein gewöhnliches IT-Projekt. Wenn das Netzwerk einer Bank für auch nur 60 Sekunden ausfällt, können Schäden in Millionenhöhe entstehen – von abgebrochenen Handelstransaktionen bis hin zu regulatorischen Strafen. Kein Wunder also, dass Finanzinstitute weltweit zu den Vorreitern moderner Enterprise-Netzwerk-Architekturen gehören. Was dort funktioniert, setzt Maßstäbe für die gesamte IT-Branche.

Warum Banken besondere Netzwerke brauchen

Stell dir vor, du überweist 50.000 Euro. In dem Moment, in dem du auf „Bestätigen" drückst, passiert im Hintergrund eine Kaskade aus Authentifizierung, Betrugserkennung, Buchung und Bestätigung – alles in unter einer Sekunde. Das ist kein Zufall, sondern das Ergebnis jahrzehntelanger Netzwerk-Optimierung.

Banken operieren unter drei fundamentalen Zwängen, die ihre Netzwerk-Infrastruktur formen:

- Verfügbarkeit: Fünf Neunen (99,999 %) bedeuten maximal 5,26 Minuten Downtime pro Jahr.

- Sicherheit: Regulatorische Vorgaben wie DORA, BAIT und Basel III schreiben konkrete technische Maßnahmen vor.

- Latenz: Im Hochfrequenzhandel entscheiden Mikrosekunden über Gewinn oder Verlust.

Architektur: Wie Enterprise-Netzwerke im Finanzsektor aufgebaut sind

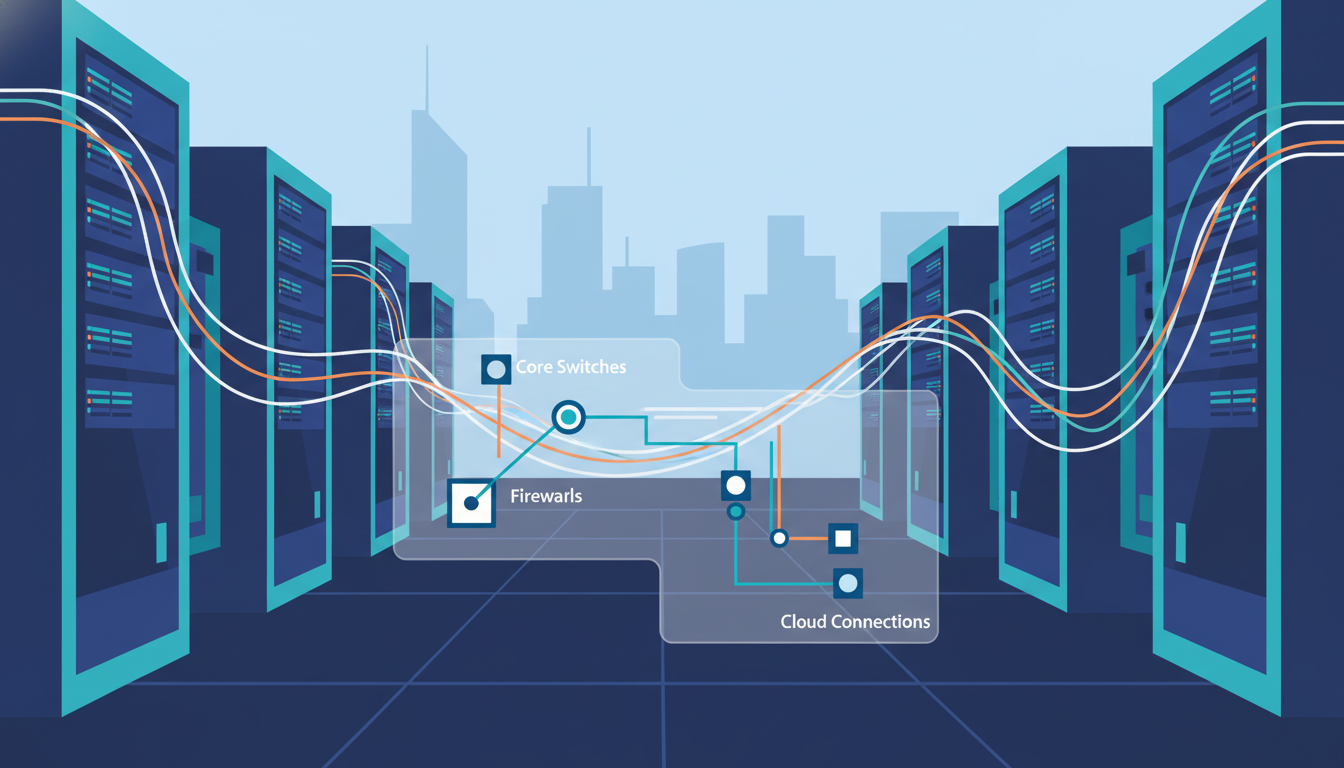

Das Herzstück jeder Bank-Netzwerk-Infrastruktur ist eine mehrschichtige Architektur. Vereinfacht gesagt: Es gibt keine einzelne Verbindung, die kritisch ist – alles ist doppelt, dreifach oder vierfach ausgelegt.

Core, Distribution und Access Layer

Das klassische Drei-Schichten-Modell ist in Banken nach wie vor der Standard – allerdings in einer deutlich robusteren Variante als in typischen Unternehmensnetzen:

- Core Layer: Hochleistungs-Switches mit 100-GbE- oder 400-GbE-Verbindungen. Redundante Chassis, keine Single Points of Failure. Hier fließt der gesamte Ost-West-Traffic zwischen Rechenzentren.

- Distribution Layer: Routing, Policy Enforcement und VLAN-Segmentierung. Firewalls und Intrusion-Detection-Systeme sitzen hier.

- Access Layer: Anbindung von Endgeräten, Geldautomaten, Filialsystemen. Strenge NAC-Richtlinien (Network Access Control) verhindern unautorisierte Geräte.

Rechenzentren und Georedundanz

Keine ernst zu nehmende Bank betreibt nur ein Rechenzentrum. Das Minimum sind zwei geografisch getrennte Standorte – in Deutschland typischerweise mindestens 200 Kilometer voneinander entfernt, um Naturkatastrophen oder regionale Stromausfälle abzufedern. Dazu kommt oft ein dritter „Cold Standby"-Standort für den Worst Case.

Die Verbindungen zwischen diesen Standorten laufen über dedizierte Glasfaserleitungen (Dark Fiber) oder MPLS-Verbindungen mit garantierten SLAs. Öffentliches Internet? Nur für unkritische Systeme und immer hinter mehreren Sicherheitsschichten.

Sicherheitsarchitektur: Mehr als nur eine Firewall

Wer glaubt, eine gute Firewall reiche für eine Bank aus, unterschätzt die Bedrohungslage massiv. Finanzinstitute sind das bevorzugte Ziel von staatlich gesponserten Hackergruppen, organisierten Cyberkriminellen und Insidern. Die Sicherheitsarchitektur muss das widerspiegeln.

Zero Trust im Finanzsektor

Das Zero-Trust-Prinzip – „Vertraue niemandem, verifiziere alles" – ist in modernen Bank-Netzwerken kein Buzzword, sondern gelebte Praxis. Konkret bedeutet das:

- Mikrosegmentierung: Jede Anwendung kommuniziert nur mit explizit erlaubten Zielen.

- Identitätsbasierter Zugriff: Nicht die IP-Adresse, sondern die verifizierte Identität entscheidet über Zugriffsrechte.

- Kontinuierliche Verifikation: Einmal eingeloggt heißt nicht dauerhaft vertrauenswürdig.

DDoS-Schutz und Threat Intelligence

Distributed-Denial-of-Service-Angriffe auf Banken haben in den letzten Jahren massiv zugenommen. Moderne Bank-Netzwerke setzen auf mehrstufigen DDoS-Schutz: Upstream-Scrubbing beim ISP, On-Premise-Appliances für volumetrische Angriffe und Cloud-basierte Mitigation für Spitzenlast. Dazu kommt Threat Intelligence – Feeds aus der Finanzbranche, die aktuelle Angriffsmuster in Echtzeit teilen.

Vergleich: Netzwerk-Anforderungen nach Unternehmenstyp

Nicht jedes Unternehmen braucht eine Bank-grade Infrastruktur. Aber der Vergleich zeigt, wo die Unterschiede liegen – und welche Elemente sich auch für kleinere Enterprise-Netzwerke lohnen:

| Kriterium | Großbank / Tier-1 | Regionalbank / Sparkasse | Mittelständisches Unternehmen |

|---|---|---|---|

| Verfügbarkeit (SLA) | 99,999 % (5 Neunen) | 99,99 % (4 Neunen) | 99,9 % (3 Neunen) |

| Max. Downtime/Jahr | ~5 Minuten | ~52 Minuten | ~8,7 Stunden |

| Redundanz WAN | Dual MPLS + Dark Fiber | MPLS + SD-WAN Backup | Dual ISP / SD-WAN |

| Netzwerk-Segmentierung | Mikrosegmentierung (Zero Trust) | VLAN + Firewall-Zonen | Basis-VLAN-Trennung |

| Typische Core-Bandbreite | 100 GbE – 400 GbE | 10 GbE – 40 GbE | 1 GbE – 10 GbE |

| Regulatorische Vorgaben | DORA, BAIT, MaRisk, Basel III | DORA, BAIT, MaRisk | DSGVO, branchenspezifisch |

| Typisches Jahresbudget IT-Netz | 50–500 Mio. € | 2–20 Mio. € | 100.000–2 Mio. € |

SD-WAN und Cloud-Integration: Die Modernisierung läuft

Auch Banken kommen an der Cloud nicht vorbei. Aber die Migration läuft anders als in anderen Branchen – langsamer, vorsichtiger und mit deutlich mehr regulatorischem Overhead.

SD-WAN (Software-Defined Wide Area Network) hat sich als Brückentechnologie etabliert. Es erlaubt Banken, Filialnetzwerke flexibler zu gestalten, ohne die Kontrolle über den Datenfluss zu verlieren. Typische Vorteile in der Praxis:

- Automatisches Failover zwischen MPLS und Breitband-Internet

- Zentrale Richtlinienverwaltung für Hunderte von Filialen

- Bessere Priorisierung von geschäftskritischem Traffic (QoS)

- Reduzierte WAN-Kosten bei gleichzeitig höherer Flexibilität

Bei der Cloud-Integration setzen die meisten Großbanken auf einen Hybrid-Ansatz: Kernbankensysteme bleiben on-premise oder in privaten Clouds, während Analytics, CRM und Collaboration-Tools in Public Clouds wie Azure oder AWS laufen. Die Netzwerkverbindung zu Cloud-Anbietern erfolgt dabei über dedizierte Verbindungen (Azure ExpressRoute, AWS Direct Connect) – niemals über das öffentliche Internet.

Schritt-für-Schritt: Netzwerk-Audit für Enterprise-Umgebungen

Du willst wissen, wie gut deine eigene Netzwerk-Infrastruktur aufgestellt ist? Ein strukturierter Audit hilft, Schwachstellen zu finden, bevor es Angreifer tun. So geht es:

- Bestandsaufnahme: Erstelle eine vollständige Inventarliste aller Netzwerkgeräte, Verbindungen und IP-Adressen. Nutze Tools wie Nmap oder kommerzielle CMDB-Lösungen. Kein Gerät darf unbekannt sein.

- Topologie-Analyse: Zeichne die tatsächliche Netzwerktopologie – nicht die, die in der Dokumentation steht. Oft weichen beide erheblich voneinander ab. Identifiziere Single Points of Failure.

- Segmentierungs-Review: Überprüfe, welche Systeme miteinander kommunizieren dürfen und welche nicht. Teste mit Penetrationstests, ob die Segmentierung tatsächlich greift.

- Redundanz-Test: Simuliere Ausfälle: Ziehe einen Core-Switch vom Netz, trenne eine WAN-Verbindung. Wie lange dauert das Failover? Wird es überhaupt bemerkt?

- Sicherheits-Baseline: Vergleiche deine Konfigurationen mit CIS Benchmarks oder herstellerspezifischen Hardening Guides. Offene Management-Ports, Standard-Passwörter und unverschlüsselte Protokolle sind häufige Findings.

- Dokumentation aktualisieren: Ein Audit ohne aktualisierte Dokumentation ist wertlos. Halte Topologie, Konfigurationen und Verantwortlichkeiten schriftlich fest.

- Maßnahmenplan erstellen: Priorisiere Findings nach Risiko und Aufwand. Kritische Lücken sofort schließen, mittlere in den nächsten Wartungsfenstern adressieren.

Zukunft: Wohin entwickelt sich die Bank-Netzwerk-Infrastruktur?

Die nächsten fünf Jahre werden die Netzwerk-Infrastruktur von Banken stärker verändern als die letzten zwanzig. Drei Trends sind dabei besonders relevant:

KI-gesteuertes Netzwerkmanagement

AIOps-Plattformen analysieren bereits heute Millionen von Netzwerk-Events pro Sekunde und erkennen Anomalien, bevor sie zu Ausfällen werden. In Banken, wo Netzwerk-Teams oft Hunderte von Standorten überwachen müssen, ist das kein Luxus, sondern Notwendigkeit. Predictive Maintenance – also die vorausschauende Wartung von Netzwerkkomponenten auf Basis von Leistungsdaten – reduziert ungeplante Ausfälle messbar.

Quantenresistente Verschlüsselung

Quantencomputer werden in absehbarer Zeit klassische Verschlüsselungsverfahren wie RSA und ECC brechen können. Banken bereiten sich bereits heute vor: Das NIST hat 2024 die ersten quantenresistenten Algorithmen standardisiert (CRYSTALS-Kyber, CRYSTALS-Dilithium). Wer jetzt nicht plant, wird in fünf Jahren unter Zeitdruck migrieren müssen.

Private 5G für Filialen und Rechenzentren

Private 5G-Netze bieten Banken eine interessante Alternative zu klassischen WLAN-Infrastrukturen – besonders für Filialen, Geldautomaten und mobile Geräte. Niedrige Latenz, hohe Kapazität und bessere Sicherheit als öffentliche Mobilfunknetze machen 5G zu einem ernsthaften Kandidaten für die nächste Infrastrukturgeneration.

Häufige Fragen zur Netzwerk-Infrastruktur von Banken

- Was versteht man unter der Netzwerk-Infrastruktur einer Bank?

- Die Netzwerk-Infrastruktur einer Bank umfasst alle physischen und virtuellen Komponenten, die die Datenkommunikation ermöglichen: Router, Switches, Firewalls, WAN-Verbindungen, Rechenzentren und Sicherheitssysteme. Sie ist auf maximale Verfügbarkeit und Sicherheit ausgelegt.

- Warum sind Enterprise-Netzwerke im Finanzsektor so komplex?

- Enterprise-Netzwerke im Finanzsektor müssen strenge regulatorische Anforderungen (DORA, BAIT), höchste Verfügbarkeit (99,999 %), minimale Latenz und maximale Sicherheit gleichzeitig erfüllen. Diese Kombination macht sie zu den anspruchsvollsten IT-Architekturen überhaupt.

- Was bedeutet Zero Trust im Kontext von Bank-Netzwerken?

- Zero Trust bedeutet, dass kein Nutzer und kein Gerät automatisch vertrauenswürdig ist – auch nicht innerhalb des Netzwerks. Jeder Zugriff wird einzeln verifiziert. Banken setzen Zero Trust durch Mikrosegmentierung, identitätsbasierte Zugriffskontrollen und kontinuierliche Überwachung um.

- Wie schützen Banken ihre Netzwerke vor DDoS-Angriffen?

- Banken nutzen mehrstufigen DDoS-Schutz: Upstream-Scrubbing beim Internetanbieter, On-Premise-Appliances für volumetrische Angriffe und Cloud-basierte Mitigation. Zusätzlich teilen Banken über Branchennetzwerke aktuelle Angriffsmuster in Echtzeit.

- Was ist SD-WAN und warum nutzen Banken es?

- SD-WAN (Software-Defined Wide Area Network) ermöglicht die zentrale, softwarebasierte Steuerung von Weitverkehrsnetzen. Banken nutzen es, um Filialnetzwerke flexibler zu gestalten, Kosten zu senken und automatisches Failover zwischen verschiedenen WAN-Verbindungen zu realisieren.

- Welche regulatorischen Anforderungen gelten für die IT-Infrastruktur von Banken in Deutschland?

- Deutsche Banken müssen DORA (EU-weit seit Januar 2025), die BAIT der BaFin, MaRisk sowie Basel-III-Anforderungen erfüllen. Diese Regelwerke schreiben konkrete technische Maßnahmen für Netzwerksicherheit, Redundanz und Risikomanagement vor.

- Wie unterscheidet sich die Netzwerk-Infrastruktur einer Großbank von der eines Mittelständlers?

- Großbanken fordern 99,999 % Verfügbarkeit, nutzen 100–400-GbE-Verbindungen, Mikrosegmentierung und dedizierte Dark-Fiber-Leitungen. Mittelständler kommen meist mit 99,9 % Verfügbarkeit, 1–10-GbE-Verbindungen und einfacher VLAN-Segmentierung aus.