Auf einen Blick

DevOps im Finanzsektor verbindet schnelle Softwareauslieferung mit den strengen Compliance-Anforderungen von Banken und Versicherungen. Continuous Integration (CI) automatisiert das Testen und Bauen von Code, sodass Fehler früh erkannt werden – bevor sie in Produktion gehen. Laut DORA-Report 2023 deployen High-Performer im Banking bis zu 973-mal häufiger als Low-Performer. Der Einstieg gelingt schrittweise: von der Pipeline-Automatisierung bis zur vollständigen DevSecOps-Kultur.

Warum DevOps im Finanzsektor kein Luxus mehr ist

Stell dir vor, du arbeitest bei einer Regionalbank. Dein Team hat monatelang an einem neuen Online-Banking-Feature gearbeitet. Release-Tag: Alles läuft durch manuelle Tests, Freigabeprozesse, Compliance-Checks. Und dann – ein kritischer Bug im Produktivsystem. Rollback. Drei Wochen Verzögerung. Der FinTech-Konkurrent hat das gleiche Feature längst live.

Genau dieses Szenario treibt CIOs in der Finanzbranche nachts um den Schlaf. DevOps im Finanzsektor ist die Antwort auf diesen strukturellen Nachteil. Die Philosophie dahinter ist simpel: Entwicklung (Dev) und Betrieb (Ops) arbeiten nicht mehr in Silos, sondern als eingespieltes Team – mit gemeinsamen Tools, gemeinsamer Verantwortung und automatisierten Prozessen.

Was das konkret bedeutet? Kürzere Release-Zyklen, weniger manuelle Fehler, schnellere Reaktion auf regulatorische Änderungen. Und das letzte Argument ist im Banking besonders schlagkräftig: Wer Compliance-Änderungen in Wochen statt Monaten umsetzen kann, hat einen echten Wettbewerbsvorteil.

Continuous Integration im Banking: Was steckt dahinter?

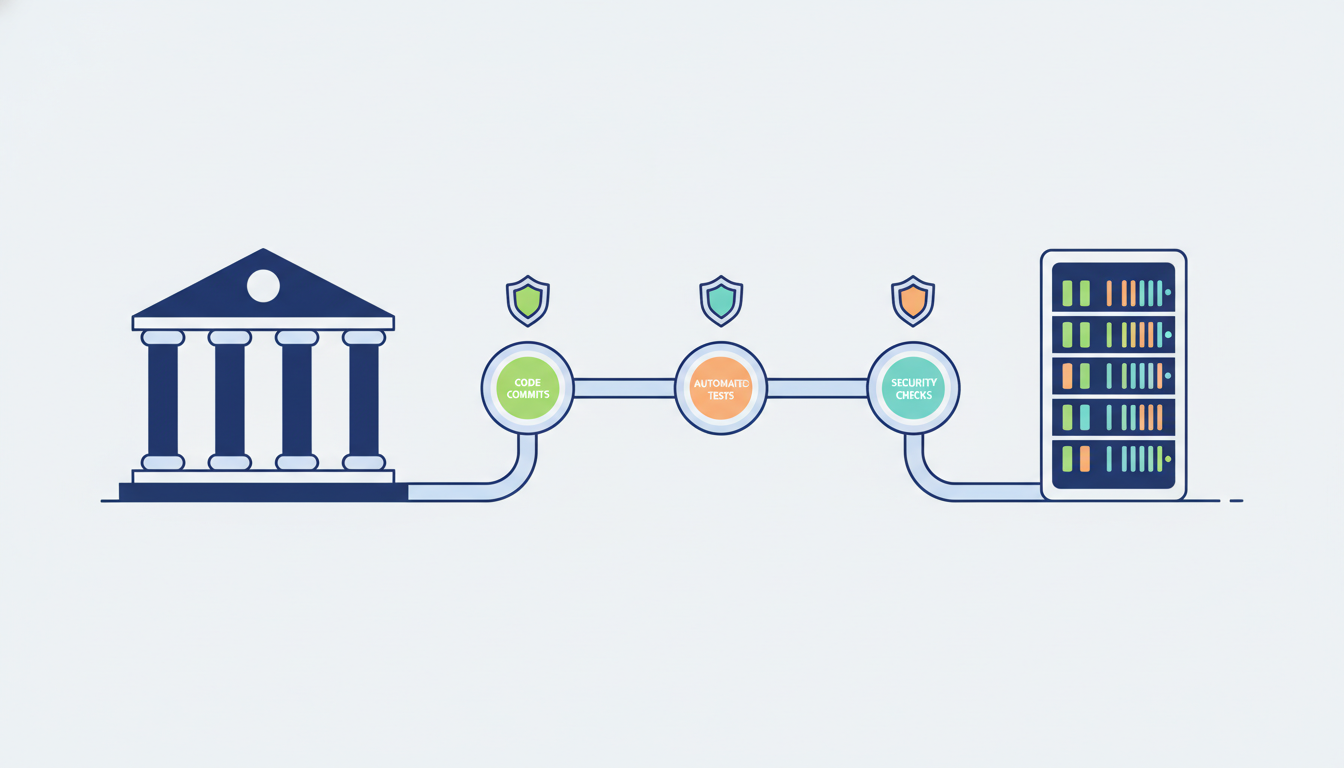

Continuous Integration (CI) bezeichnet die Praxis, Codeänderungen mehrmals täglich in ein gemeinsames Repository einzuspielen und dabei automatisch zu bauen und zu testen. Im Banking-Kontext bedeutet das: Jede Änderung an einem Zahlungsalgorithmus, jedem Risikomodell oder jeder Schnittstelle wird sofort auf Fehler geprüft – ohne menschliches Eingreifen.

CI vs. CD: Der Unterschied, der im Banking zählt

CI ist nur der erste Schritt. Darauf aufbauend gibt es zwei weitere Konzepte:

- Continuous Delivery (CD): Software ist jederzeit deploybereit, der letzte Schritt in Produktion erfolgt manuell.

- Continuous Deployment: Jede Änderung, die alle Tests besteht, geht automatisch in Produktion.

Für die meisten Banken ist Continuous Delivery der realistische Zielzustand. Vollautomatisches Deployment in Kernsysteme – das ist regulatorisch und kulturell ein großer Schritt, den nur wenige Institute wagen. Und das ist auch völlig in Ordnung.

Warum klassische Release-Zyklen im Banking scheitern

Traditionelle Banken arbeiten oft mit Release-Zyklen von drei bis sechs Monaten. Das klingt nach Stabilität – ist aber in Wirklichkeit ein Risiko. Warum? Weil lange Zyklen bedeuten, dass viele Änderungen gleichzeitig eingespielt werden. Je mehr Änderungen auf einmal, desto schwerer ist die Fehlersuche. CI dreht diese Logik um: Kleine, häufige Änderungen sind leichter zu testen, leichter zu verstehen und leichter zurückzurollen.

CI/CD-Tools im Vergleich: Was passt zu Banken?

Die Toollandschaft für Continuous Integration im Banking ist groß. Hier ein ehrlicher Vergleich der wichtigsten Plattformen – mit Fokus auf die Anforderungen regulierter Finanzinstitute:

| Tool | On-Premise möglich | Compliance-Features | Lernkurve | Kosten (ca.) | Beliebt bei |

|---|---|---|---|---|---|

| Jenkins | ✅ Ja | Plugins erforderlich | Hoch | Open Source (Betriebskosten) | Großbanken, Legacy-Umgebungen |

| GitLab CI/CD | ✅ Ja (Self-Hosted) | Integriert (Audit Logs, RBAC) | Mittel | ab 29 €/User/Monat | Mittelgroße Banken, FinTechs |

| GitHub Actions | ✅ GitHub Enterprise | Gut (OIDC, Secrets Mgmt.) | Niedrig | ab 21 €/User/Monat | FinTechs, Neobanken |

| Azure DevOps | ✅ Azure Stack | Sehr gut (ISO 27001, SOC 2) | Mittel | ab 6 €/User/Monat | Banken mit Microsoft-Stack |

| Bamboo (Atlassian) | ✅ Ja | Mittel (Jira-Integration) | Mittel | ab 1.200 €/Jahr | Banken mit Atlassian-Ökosystem |

Meine persönliche Einschätzung: Für Banken, die noch stark On-Premise denken, ist GitLab Self-Hosted oft der pragmatischste Einstieg. Die integrierten Audit-Logs und das rollenbasierte Zugriffsmanagement (RBAC) erfüllen viele regulatorische Anforderungen out-of-the-box. Jenkins ist mächtig, aber der Wartungsaufwand ist erheblich – und in Banken mit kleinen DevOps-Teams oft ein echtes Problem.

Compliance und DevOps: Kein Widerspruch, sondern Synergie

„Wir können kein DevOps machen – wir sind eine Bank." Diesen Satz hört man noch immer. Er ist falsch. Richtig ist: DevOps im Finanzsektor muss anders aussehen als bei einem Software-Startup. Aber das bedeutet nicht langsamer – es bedeutet strukturierter.

Die relevanten Regulierungsrahmen – BAIT, MaRisk, DORA (Digital Operational Resilience Act) und PCI DSS – fordern im Kern genau das, was gute DevOps-Praktiken liefern: Nachvollziehbarkeit, Automatisierung von Kontrollen, schnelle Reaktionsfähigkeit bei Vorfällen.

Wer seine CI-Pipeline so aufbaut, dass jeder Commit automatisch auf Sicherheitslücken gescannt wird (SAST/DAST), hat einen besseren Nachweis für den Auditor als ein Team, das manuelle Checklisten abhakt. Das ist der Kern von DevSecOps: Security nicht als Bremse, sondern als eingebauter Bestandteil des Prozesses.

Mehr dazu, wie Compliance-Anforderungen konkret in die IT-Infrastruktur übersetzt werden, findest du in unserem Artikel zur Compliance IT-Infrastruktur im Finanzsektor.

DevOps im Finanzsektor einführen: Die Schritt-für-Schritt-Anleitung

Wie startet man DevOps in einer Bank, ohne alles auf den Kopf zu stellen? Hier ist der Weg, der in der Praxis funktioniert:

- Bestandsaufnahme und Zieldefinition: Analysiere den aktuellen Software-Delivery-Prozess. Wie lange dauert ein Release? Wie viele manuelle Schritte gibt es? Definiere messbare Ziele – z.B. „Release-Frequenz von monatlich auf wöchentlich erhöhen" oder „Fehlerrate in Produktion um 30 % senken".

- Pilotprojekt auswählen: Wähle ein System mit mittlerem Risiko und einem motivierten Team. Kein Kernsystem, aber auch kein irrelevantes Nebenprojekt. Das Pilotprojekt soll echte Lerneffekte liefern und intern als Erfolgsgeschichte dienen.

- Versionskontrolle konsolidieren: Alle Teams müssen in einem einheitlichen Git-Repository-System arbeiten. Ohne saubere Versionskontrolle ist CI nicht möglich. Migriere Legacy-Systeme, die noch mit SVN oder gar ohne VCS arbeiten.

- Erste CI-Pipeline aufbauen: Implementiere eine einfache Pipeline: Code-Commit → automatischer Build → Unit-Tests → Ergebnis-Benachrichtigung. Noch kein Deployment, noch keine komplexen Security-Scans. Erst wenn das zuverlässig läuft, kommt der nächste Schritt.

- Security-Scans integrieren (DevSecOps): Füge SAST (Static Application Security Testing) und Dependency-Scanning in die Pipeline ein. Tools wie SonarQube, Snyk oder Trivy lassen sich in alle gängigen CI-Systeme integrieren. Jeder Commit wird automatisch auf bekannte Schwachstellen geprüft.

- Compliance-Gates einbauen: Definiere automatische Qualitätsgates, die einen Release blockieren, wenn bestimmte Kriterien nicht erfüllt sind – z.B. Testabdeckung unter 80 %, kritische Sicherheitslücken vorhanden oder fehlende Dokumentation. Diese Gates ersetzen manuelle Checklisten und sind für Auditoren nachvollziehbar.

- Rollout und Kulturwandel: Skaliere das Modell auf weitere Teams. Investiere in Schulungen, interne Communities of Practice und klare Kommunikation. DevOps scheitert selten an der Technik – fast immer an der Kultur. Führungskräfte müssen das Modell aktiv vorleben.

Dieser Prozess dauert in der Realität 12 bis 24 Monate für eine mittlere Bank. Wer schneller sein will, riskiert, die Kultur zu übergehen – und das rächt sich.

DevSecOps: Wenn Sicherheit zur Pipeline-Pflicht wird

Im Banking ist Sicherheit keine Kür. Ein einziger erfolgreicher Angriff auf eine CI/CD-Pipeline kann katastrophale Folgen haben – man denke an den SolarWinds-Angriff 2020, bei dem kompromittierter Code über Update-Mechanismen verteilt wurde. Für Banken wäre ein solches Szenario existenzbedrohend.

DevSecOps bedeutet, dass Security-Prüfungen nicht am Ende des Entwicklungsprozesses stattfinden, sondern bei jedem einzelnen Commit. Das klingt aufwändig, ist aber in der Praxis effizienter: Fehler werden früh gefunden, wenn sie noch günstig zu beheben sind.

Wie Kryptografie und Verschlüsselung dabei eine zentrale Rolle spielen, erklären wir ausführlich in unserem Artikel zur Verschlüsselung bei Kreditkarten und Kryptografie im Zahlungsverkehr. Und wer wissen will, was passiert, wenn trotz aller Vorsicht etwas schiefgeht, sollte unseren Leitfaden zu Disaster Recovery im Banking lesen.

Die wichtigsten Security-Tools in der CI-Pipeline

- SonarQube: Statische Code-Analyse, erkennt Sicherheitslücken und Code-Smells

- Snyk: Dependency-Scanning, prüft Open-Source-Bibliotheken auf bekannte CVEs

- Trivy: Container-Scanning, ideal für Docker-basierte Banking-Anwendungen

- OWASP ZAP: Dynamisches Application Security Testing (DAST)

- HashiCorp Vault: Secrets Management – damit keine Passwörter im Code landen

Besonders HashiCorp Vault ist im Banking-Kontext unverzichtbar. Credentials, API-Keys und Zertifikate haben in Git-Repositories nichts zu suchen. Wer das noch nicht automatisiert hat, sollte das zur obersten Priorität machen.

Mehr zur IT-Sicherheitsarchitektur im Finanzsektor findest du in unserem Überblick zur Cybersecurity im Banking.

Was DevOps im Banking wirklich bringt: Zahlen aus der Praxis

Theorie ist schön. Aber was bringt DevOps im Finanzsektor konkret? Der DORA-Report (DevOps Research and Assessment) liefert jedes Jahr belastbare Daten. Hier die wichtigsten Erkenntnisse für die Finanzbranche:

- High-Performer deployen im Schnitt 973-mal häufiger als Low-Performer

- Die Lead Time für Änderungen beträgt bei High-Performern weniger als eine Stunde – bei Low-Performern bis zu sechs Monate

- Die Change Failure Rate liegt bei High-Performern bei unter 5 %, bei Low-Performern bei 46–60 %

- Die Mean Time to Restore (MTTR) beträgt bei High-Performern weniger als eine Stunde

Ein konkretes Beispiel aus der Praxis: Die ING-DiBa hat ihre Deployment-Frequenz durch DevOps-Einführung von quartalsweise auf mehrmals täglich gesteigert. Die Deutsche Bank hat mit ihrem „Agile@Scale"-Programm über 1.500 Entwickler auf DevOps-Methoden umgestellt. Das sind keine Pilotprojekte mehr – das ist Mainstream.

Für die technische Grundlage solcher Transformationen – insbesondere die Netzwerk- und Infrastrukturseite – empfehle ich unseren Artikel zur Netzwerk-Infrastruktur in Banken. Und wer die Cloud-Komponente verstehen will, findet in unserem Cloud-Infrastruktur-Leitfaden einen ehrlichen Überblick.

Häufige Fragen zu DevOps im Finanzsektor

- Was ist DevOps im Finanzsektor?

- DevOps im Finanzsektor ist eine Methodik, die Softwareentwicklung und IT-Betrieb in Banken und Versicherungen zusammenführt. Ziel ist es, Software schneller, sicherer und regulatorisch konform auszuliefern – durch Automatisierung, gemeinsame Verantwortung und kontinuierliche Verbesserung.

- Was bedeutet Continuous Integration im Banking?

- Continuous Integration im Banking bedeutet, dass Codeänderungen mehrmals täglich automatisch gebaut und getestet werden. So werden Fehler früh erkannt, bevor sie in Produktivsysteme gelangen. Das reduziert Risiken und verkürzt Release-Zyklen erheblich.

- Ist DevOps mit Banken-Compliance vereinbar?

- Ja, DevOps ist mit Banking-Compliance vereinbar. Regulierungsrahmen wie DORA, BAIT und PCI DSS fordern Nachvollziehbarkeit und Automatisierung von Kontrollen – beides liefern gut aufgebaute CI/CD-Pipelines. DevSecOps integriert Compliance-Prüfungen direkt in den Entwicklungsprozess.

- Welche CI/CD-Tools eignen sich für Banken?

- Für Banken eignen sich besonders GitLab Self-Hosted, Azure DevOps und Jenkins. Diese Tools unterstützen On-Premise-Betrieb, bieten Audit-Logs und rollenbasierte Zugriffskontrolle – wichtige Anforderungen für regulierte Finanzinstitute.

- Was ist DevSecOps und warum ist es für Banken wichtig?

- DevSecOps integriert Sicherheitsprüfungen direkt in den Entwicklungsprozess. Für Banken ist das essenziell, weil Sicherheitslücken in Finanzsoftware schwerwiegende Folgen haben können. Automatisierte Security-Scans bei jedem Commit ersetzen fehleranfällige manuelle Prüfungen.

- Wie lange dauert eine DevOps-Einführung in einer Bank?

- Eine realistische DevOps-Transformation in einer mittelgroßen Bank dauert 12 bis 24 Monate. Der technische Teil geht schneller – der kulturelle Wandel braucht Zeit und aktive Führungsunterstützung.

- Was sind DORA-Metriken und warum sind sie im Banking relevant?

- DORA-Metriken sind vier Kennzahlen: Deployment Frequency, Lead Time for Changes, Change Failure Rate und Time to Restore. Sie messen objektiv die Leistungsfähigkeit von DevOps-Teams und liefern Banken valide Daten für interne Steuerung und Aufsichtsbehörden.